DoS攻撃とDDoS攻撃のリスクは何ですか?

DoS攻撃 - これは仕事の麻痺につながる攻撃です攻撃されたリソースへの着信率が高く、膨大な数の要求が発生するため、サーバーやパーソナルコンピュータの使用が制限されます。このような攻撃が多数のコンピュータから同時に実行された場合、この場合、 DDoS攻撃.

DoS - サービス拒否 - 「サービス拒否」に対する攻撃。この攻撃は2つの方法で達成できます。第1の方法 DoS攻撃の場合、攻撃しているコンピュータにインストールされているソフトウェアの脆弱性が悪用されます。コンピュータにこのような脆弱性があると、重大なエラーが発生し、システムが誤動作する可能性があります。

第2の方法 攻撃は、攻撃されたコンピュータに大量の情報パケットを同時に送信することによって実行されます。ネットワーク上のコンピュータ間のデータ転送の原理によれば、あるコンピュータによって別のコンピュータに送られた情報の各パケットは、ある一定の時間処理される。

同時にコンピュータがより多くを受け取った場合1つの要求であれば、パケットは「キュー」になり、システムの物理リソースのいくらかを占有します。したがって、多数の要求が同時にコンピュータに送信されると、負荷が大きすぎるとコンピュータがハングするか、インターネットから切断されます。これはまさにDoS攻撃主催者が必要とするものです。

DDoS攻撃は一種のDoS攻撃です。 分散型サービス拒否 - 「分散サービス拒否」非常に多数のコンピュータの助けを借りて編成されているため、非常に高い帯域幅のインターネットチャネルであっても、攻撃はサーバーの影響を受ける可能性があります。

場合によっては、DDoS攻撃の効果が誤って機能することがあります。 これは、たとえば、サーバー上のサイトが一般的なインターネットリソースにリンクされている場合に発生します。これは、サイトトラフィックに強力なスパイクを引き起こします(スプラッシュドット効果)は、DDoS攻撃と同様にサーバー上で動作します。

DDoS攻撃は、簡単なDoS攻撃とは異なり、より頻繁にすべて商業的利益のために費やされています。何故ならDDoS攻撃の組織化のために数十万台のコンピュータが必要とされており、そのような莫大な材料費と時間コストは誰にも余裕がないからです。サイバー犯罪者は、DDoS攻撃を整理するために、特別なコンピュータネットワークを使用します。 ボットネット.

ボットネット(Botnet) - 特別な種類のコンピュータに感染したウイルスのネットワークで、"ゾンビ"。そのような各コンピュータは、攻撃者によって攻撃される可能性がありますコンピュータの所有者の知識なしに、遠隔地で管理することができます。 「有益なコンテンツ」として巧みにマスクされたウイルスやプログラムの助けを借りて、被害者のコンピュータに悪意のあるコードがインストールされ、アンチウイルスによって認識されず、「見えないモード」で動作します。適切なタイミングで、ボットネット所有者のコマンドで、このプログラムが起動し、攻撃を受けたサーバーに要求を送信し始めます。

DDoS攻撃を行う際、攻撃者はしばしば "DDoSクラスタ" - コンピュータネットワークの特別な3レベルアーキテクチャ。このような構造は、1つ以上の コントロールコンソールそこから、DDoS攻撃についての信号が直接送信される。

信号は メインコンピュータ - コントロールコンソールとエージェントコンピュータ間の「転送リンク」。 エージェント 直接攻撃するコンピュータサーバーを要求します。主コンピュータとエージェントコンピュータの両方は、原則として「ゾンビ」である。彼らの所有者は、彼らがDDoS攻撃の参加者であることを知らない。

DDoS攻撃から保護する方法は、攻撃の種類によって異なります。 DDoS攻撃の中では、以下のタイプが区別されます。

UDP flood - "被害者"アドレスに多くのUDPパケットを送信する攻撃。

TCPフラッド - "被害者"アドレスに多くのTCPパケットを送信する攻撃。

TCP SYN flood - TCP接続を初期化するための多数の要求を送信する攻撃。

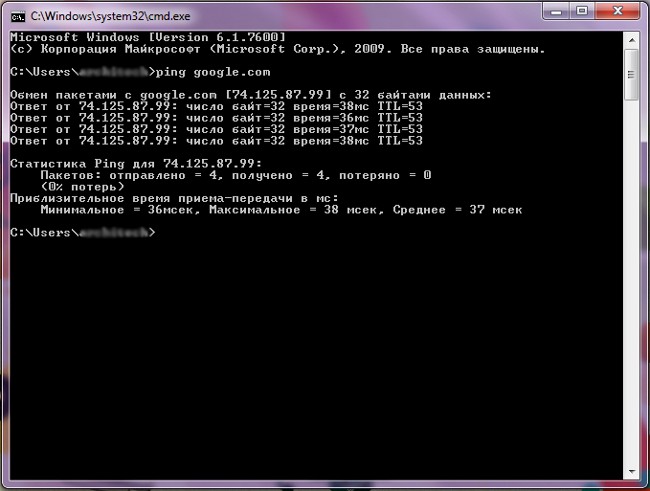

ICMPフラッド - ICMP ping要求による攻撃。

攻撃者は、これらの攻撃と他の種類のDDoS攻撃を組み合わせることができます。これにより、このような攻撃はさらに危険かつ困難になります。

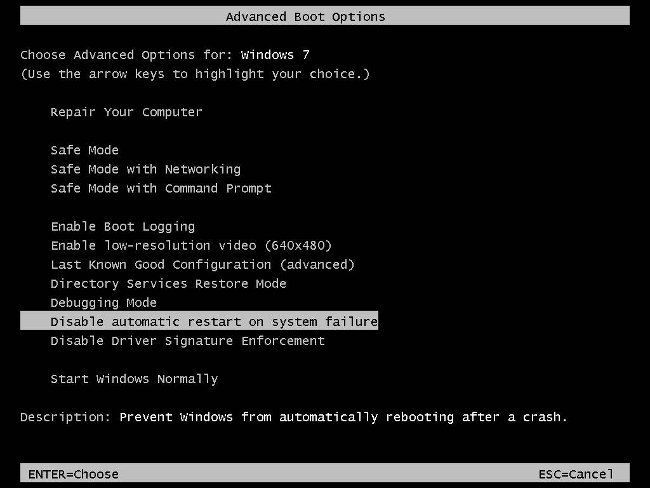

残念ながら、 DDoS攻撃に対する普遍的な防御方法は存在しない。しかし、いくつかの共通ルールを遵守すれば、DDoS攻撃のリスクを軽減することができます。

だから、DDoS攻撃を防ぐためには、使用するソフトウェアの脆弱性の除去を絶えず監視し、リソースを増やし、配布します。 DDoSからの保護プログラムの最小限のパッケージをインストールしてください。これは、従来のファイアウォール(ファイアウォール)と特別なDDoS防止プログラムの両方になります。 DDoS攻撃を検出するには、特別なソフトウェアとハードウェアシステムを使用する必要があります。